Nuestra atenta lectora Misslucifer (¡gracias!) nos enviaba por correo electrónico la siguiente consulta:

¿Cúal es la diferencia entre un servidor proxy y un cortafuegos? Es que aunque en principio lo tenía bastante claro, ahora siempre me lío un poco.

Y como la cosa va de proxies, cortafuegos y demás fauna, vamos a ver primero de qué hablamos y luego entenderemos mejor en qué son diferentes…

Sobre proxies

Es curiosa la enorme confusión que existe sobre el término proxy… Como en general, nadie parece ponerse de acuerdo en su definición exacta vamos a inventarnos una: un proxy es un dispositivo físico o un programa que sirve como intermediario entre ordenadores. Lo más normal es que medie entre una red local y el gran Internet. Quizás a muchos les extrañe eso de que un programa pueda hacernos de proxy, pero en redes las fronteras entre lo físico y lo lógico son bastante difusas: un ordenador con el programa adecuado puede usarse para lo que se quiera. Hasta de proxy :-)

O sea, un proxy es un ordenador que se interpone entre dos, simplificando al máximo. Lo normal es que el proxy se interponga entre redes de varios ordenadores, si refinamos un poco más. Ahora bien ¿para qué queremos un proxy? por ejemplo, para compartir una conexión a Internet con varios usuarios: conectamos el proxy a la línea y configuramos a los clientes para que pasen por éste equipo cuando uno se quiera conectar a Internet. Hecho.Ahora imaginemos que diez ordenadores comparten un proxy para salir a la red. Un usuario carga una página web (se le envía desde donde esté almacenada). Y otro carga la misma página un minuto más tarde, así que vuelve a ser enviada… se nos puede ocurrir que el proxy almacene una copia de las páginas recientemente visitadas, y envíe esa copia a los clientes cuando una web concreta sea solicitada. Hay muchos proxies que cumplen esta función, y se conocen como «Proxies-caché».

Respecto a esto último, muchos usuarios consideran que supone perder intimidad porque se puede saber qué páginas han solicitado. Pero para eso no hace falta un proxy ni siquiera, así que sus temores, aunque tengan fundamento, no deberían tener a los proxies como blanco.

Con los proxies se pueden hacer muchas cosas más: podemos configurarlos como filtros, para que, por ejemplo, sólo puedan verse páginas web y no usar el Emule (o similares :-P) Esto es lo que ha hecho que se les confunda con los cortafuegos.

Sobre cortafuegos

Los cortafuegos son dispositivos físicos o lógicos (programas) que pueden utilizarse para proteger uno o varios ordenadores de amenazas externas. Normalmente, se protege la red local de lo que pueda llegar por Internet.

Así, el administrador de la red marca unas pautas al cortafuegos para que éste sepa qué trafico bloquear, y cual permitir. De este modo, las peticiones potencialmente malignas son ignoradas y las necesarias son permitidas. Por ejemplo, un firewall permitirá que se establezca una conexión entre nuestro ordenador para ver una página web, pero bloqueará una conexión si ésta es solicitada por un programa sospechoso. Los mecanismos que utilizan los cortafuegos para distinguir el tráfico «bueno» del «malo» son algo más complicados, y no vamos a entrar en ellos.

Basta con que nos quedemos con que el cortafuegos se interpone entre nosotros y el mundo hostil, dejando pasar o prohibiendo las conexiones que se quieran establecer entre los dos.

Encuentre las 8 diferencias

Y ahora que sabemos qué es cada cosa, toca aclarar las diferencias… normalmente el firewall es un programa, mientras que el proxy es un ordenador. Pero sólo normalmente. En general, el proxy se encarga de tramitar las peticiones de varios usuarios y hacerles llegar las respuestas. Por su lado, el cortafuegos simplemente protege uno o varios ordenadores prohibiendo conexiones en base a su contenido, su procedencia, su tipo, etc.

De todos modos hay que decir que la mejor protección y fiabilidad nos la da la combinación del firewall con el proxy. ¡Así me lo aprendí yo!

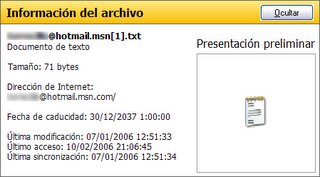

¿Qué es una cookie? Una «cookie» (galleta o tarta en inglés). [Actualización:

¿Qué es una cookie? Una «cookie» (galleta o tarta en inglés). [Actualización:

Bueno, ahora que sabemos un poco más de lo que hablamos, podemos entrar en consideraciones más complicadas. Si yo comunico dos ordenadores por cable, a no ser que alguien «pinche» físicamente el cable, la comunicación no puede ser interceptada. El problema viene de la conexión inalámbrica… y es que el aire es de todos… Así, no nos extraña que las redes inalámbricas tengan un problema tan serio en cuanto a la seguridad.

Bueno, ahora que sabemos un poco más de lo que hablamos, podemos entrar en consideraciones más complicadas. Si yo comunico dos ordenadores por cable, a no ser que alguien «pinche» físicamente el cable, la comunicación no puede ser interceptada. El problema viene de la conexión inalámbrica… y es que el aire es de todos… Así, no nos extraña que las redes inalámbricas tengan un problema tan serio en cuanto a la seguridad.